Wszystko, co musisz wiedzieć o skalpie

Definicja i budowa skóry głowy

Zastanawiasz się, co to jest skalp? Najprościej mówiąc, skalp to skóra pokrywająca kości czaszki. Jest to struktura wielowarstwowa, pełniąca szereg...

Ałun w sztyfcie: naturalny dezodorant i nie tylko

Czym jest ałun w sztyfcie i dlaczego zyskuje popularność?

Ałun w sztyfcie, nazywany także ałunem potasowym, to naturalny minerał, który od wieków wykorzystywany jest ze...

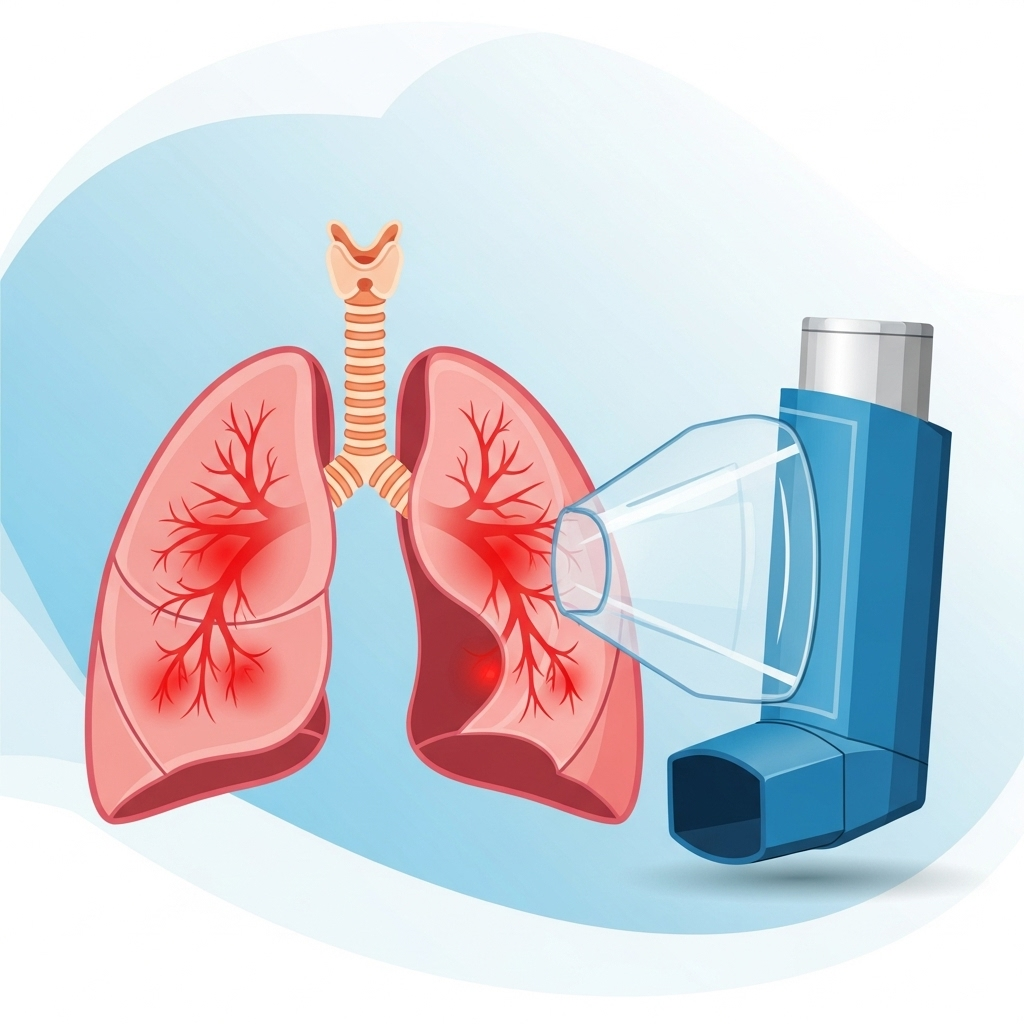

Astma oskrzelowa: zrozumieć i opanować chorobę

Czym jest choroba astmatyczna?

Astma oskrzelowa to przewlekła choroba zapalna dróg oddechowych, charakteryzująca się nadreaktywnością oskrzeli. Oznacza to, że drogi oddechowe osoby chorej na astmę...

Sekret świeżości przez cały dzień: wszystko, co musisz wiedzieć o antyperspirantach

Mechanizm Działania Antyperspirantu: Jak To Działa?

Antyperspiranty działają poprzez blokowanie gruczołów potowych, a konkretnie tych znajdujących się w okolicy pach. Aktywne składniki, najczęściej sole aluminium,...

Moc pozytywnego myślenia: afirmacje pozytywne dla lepszego życia

Czym są afirmacje pozytywne i dlaczego działają?

Afirmacje pozytywne to krótkie, pozytywne stwierdzenia, które powtarzamy regularnie, aby przekonać nasz umysł o ich prawdziwości. Mogą dotyczyć...

Edge computing: przetwarzanie danych na obrzeżach sieci

Czym jest przetwarzanie brzegowe?

Znaczenie technologii edge computing polega na przeniesieniu obliczeń i przechowywania danych bliżej źródła ich powstawania – czyli "na brzeg" sieci. Zamiast...

Programowanie niskopoziomowe: walka z maszyną

Co to znaczy programować blisko sprzętu?

Programowanie niskopoziomowe to dyscyplina, w której programista ma bezpośredni dostęp do zasobów sprzętowych komputera. Oznacza to pisanie kodu, który...

Bariery rozwoju i wykorzystania technologii Blockchain

Problemy ze Skalowalnością Blockchain

Jednym z najczęściej omawianych problemów, z którymi boryka się technologia blockchain, jest jej skalowalność. Obecne implementacje, jak na przykład Bitcoin, mają...

Rewolucja wizualna: jak VR i AR zmieniają nasz świat

Zacieranie Granic Między Realnym a Wirtualnym

Technologie wirtualnej rzeczywistości (VR) i rozszerzonej rzeczywistości (AR) zyskują coraz większą popularność, wpływ technologii VR i AR staje się...

Ciemna strona piątej generacji: analiza wad sieci 5G

Obawy dotyczące wpływu na zdrowie

Wokół technologii 5G narosło wiele kontrowersji, zwłaszcza w kontekście jej potencjalnego wpływu na zdrowie. Choć brak jednoznacznych dowodów naukowych potwierdzających...